22 Dic Publicada la versión 30102021 de Wintriage

Hacía tiempo que tenía pendiente publicar una nueva versión de Wintriage con las últimas mejoras que he ido añadiendo este año, tanto a nivel de funcionalidad como de parcheo de fallos que me habéis ido reportando.

Al final este tipo de proyectos no se termina nunca. Ya sea porque siempre te queda algo en la lista de I+D como porque te reportan algún fallo, cierto es que cada vez es menos frecuente, algo que es síntoma que la herramienta hace lo que tiene que hacer.

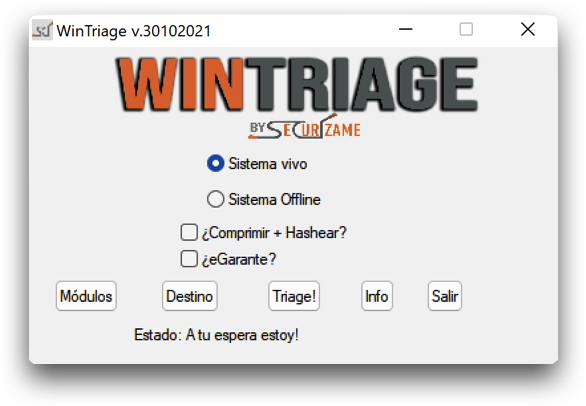

Así, he publicado la versión 30102021 con unas cuantas novedades que paso a explicar a continuación:

- He añadido a la ventana principal la opción “Destino” (también está disponible mediante un flag específico si se ejecuta vía CLI), que permite elegir el directorio padre donde se desea dejar el resultado. Por defecto, Wintriage genera un directorio específico para cada extracción dentro del directorio desde donde se ejecuta. Esta opción es interesante si se ejecuta Wintriage en un dispositivo de limitada capacidad, que se prevee que el resultado de la adquisición no va a caber en el mismo, y se tiene acceso a otro mayor. También es útil si se desea que el destino sea una unidad de red (mapeada con una letra de unidad lógica) y sobre todo si hay que hacer varias extracciones a la vez, de manera que se puede tener un repositorio común en el que dejar el contenido, con adquisiciones hechas desde diferentes orígenes de forma simultánea. Esta opción no está implementada en Windows 2003 ni XP en versión gráfica, puesto que el funcionamiento no es adecuado.

- Ahora Wintriage extrae un artefacto forense que antes no sacaba. En concreto los ficheros con formato mdb relativos al User Access Logging, existentes en la ruta C:\Windows\System32\Logfiles\SUM. Explotando el contenido almacenado por estos ficheros se puede extraer información actividad relacionada con conexiones existentes al mismo según el rol del equipo. Este tipo de artifact existe en Windows Server a partir de 2012. Si queréis información al respecto, podéis profundizar más en https://www.crowdstrike.com/blog/user-access-logging-ual-overview/

- Esta versión de Wintriage ha sido probada tanto en Windows 11 como en Windows Server 2022 funcionando correctamente en ambas versiones de sistemas operativo, manteniendo la misma funcionalidad que en las soportadas hasta ahora, desde Windows 2003/XP en adelante, tanto en 32 como 64 bits.

Corrección de errores

- He solucionado un problema relativo al listado de ADS (Alternate Data Streams) que se llevaba a cabo en todas las unidades aunque se le dijera expresamente que lo hiciera solo de una en concreto. Ahora hace lo que tiene que hacer.

- Antiguamente se utilizaba la versión específica de Rawcopy2003 para el registro y eventos en sistemas operativos Windows Server 2003 y XP. Sin embargo, dado que la extracción de eventos no era adecuada, ahora se usa solo para el registro (si no, no lo hace bien) y llama a la versión de 32bits de Rawcopy para los eventos.

Bonus track!

- Hace unos meses me escribió Davide Gabrini, responsable de la herramienta libre «Bento» de la distribución forense Tsurugi Linux. Me indicó que había probado Wintriage y le había parecido muy interesante para añadirla en el lanzador de Bento, si me parecía bien. Dado que Bento ya descarga ciertas herramientas, para no tener que hacerlo de manera duplicada, la idea es que Wintriage pueda llamar algunas de las que ya vienen incluidas (o descargadas por el usuario, debido a que la licencia no permite distribuirlas públicamente), debería adaptar Wintriage para ello. Por mi parte, encantado de que esto así sea, por lo que me puse manos a la obra, y con la finalidad de evitar mantener dos versiones distintas de Wintriage, en esta versión añadí lo necesario para que funcione en Bento y, las futuras versiones sigan siendo igual de compatibles. Por mi parte está enviada a Davide y solo falta que él lo integre en Bento y haga las pruebas de Q&A necesarias para asegurar que todo va bien. Según sus previsiones, debería venir incluida en una nueva versión de publicación prevista para enero 2022.

En el Roadmap me queda pendiente varias cosas, fundamentalmente otros artifacts que extraer, que no he podido implementar aún por falta de tiempo, como una funcionalidad de ejecución automática con un fichero de opciones, algo útil cuando necesitas que sea un tercero que no tiene conocimientos forenses quien lo ejecute. Pero eso ya será para 2022!

DESCARGA WINTRIAGE.7Z EN ESTE ENLACE

SHA-256: f27a1bccea9a48c2c5845c2a0c2f6b99db19cec251e6690e9fa050156ea9453f